无论你是在个人电脑还是公网环境部署了 OpenClaw,这篇文章都请务必认真看完。

根据全球网络安全动态平台 Cybersecurity News 的报道,黑客正在大规模利用 OpenClaw 漏洞发起攻击,并统计了在线运行 OpenClaw 的地区分布。

令人意外的是,中国在线运行 OpenClaw 的数量居然高于美国。

更值得警惕的是,平台的扫描发现互联网上大量 OpenClaw 处于“裸奔”状态。

我相信不少朋友安装完成后就直接用了,几乎没做任何安全加固。

下面我列出 5 个最基本、但必须尽快落实的安全设置,尽量避免你的 Agent 在公网赤裸暴露。

安全要点

- 安装 Skills 前先审查与扫描,拒绝来路不明的插件。

- 正确配置 dmPolicy,杜绝陌生人直接操控你的机器。

- 修改默认启动端口,尤其在公网暴露时。

- 启用文件系统沙箱,限制读写范围并拦截敏感目录。

- 优先用 Docker 隔离部署,降低误删与信息泄露风险。

01 安装 Skills 前先做安全审查

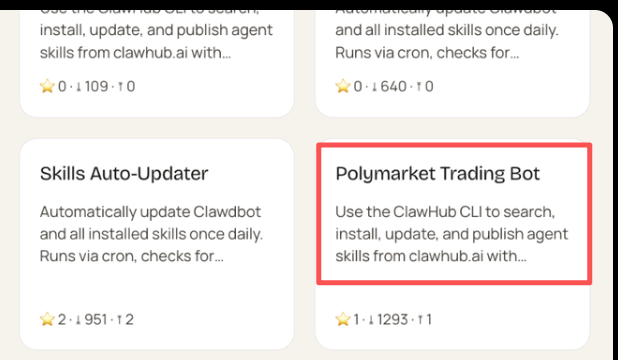

Skills 用起来很爽,但不加甄别等于给攻击者开门。比如在 ClawHub 官网上的 Polymarket Trading Bot skills,安装完成后可能下载知名的币圈杀手 AMOS(Atomic macOS Stealer)。

这类恶意软件可窃取 70 多种加密钱包、浏览器数据、SSH 密钥、Telegram 会话等。

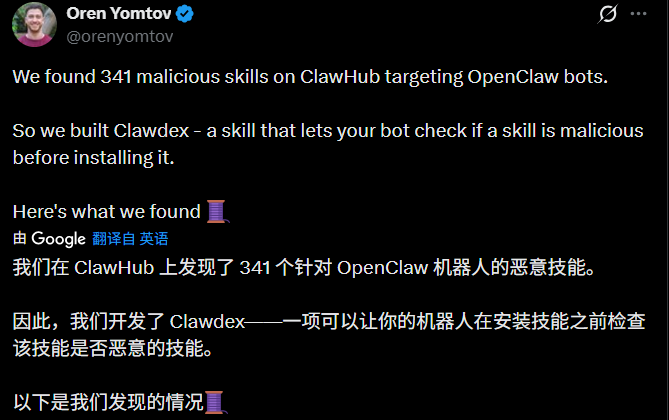

安全人员在 2 月的扫描中,在 ClawHub 上发现了 341 个针对 OpenClaw 机器人的恶意 Skills。

请记住:被上传到 ClawHub 的内容并不代表绝对安全,使用前一定要做审查。

建议做法:

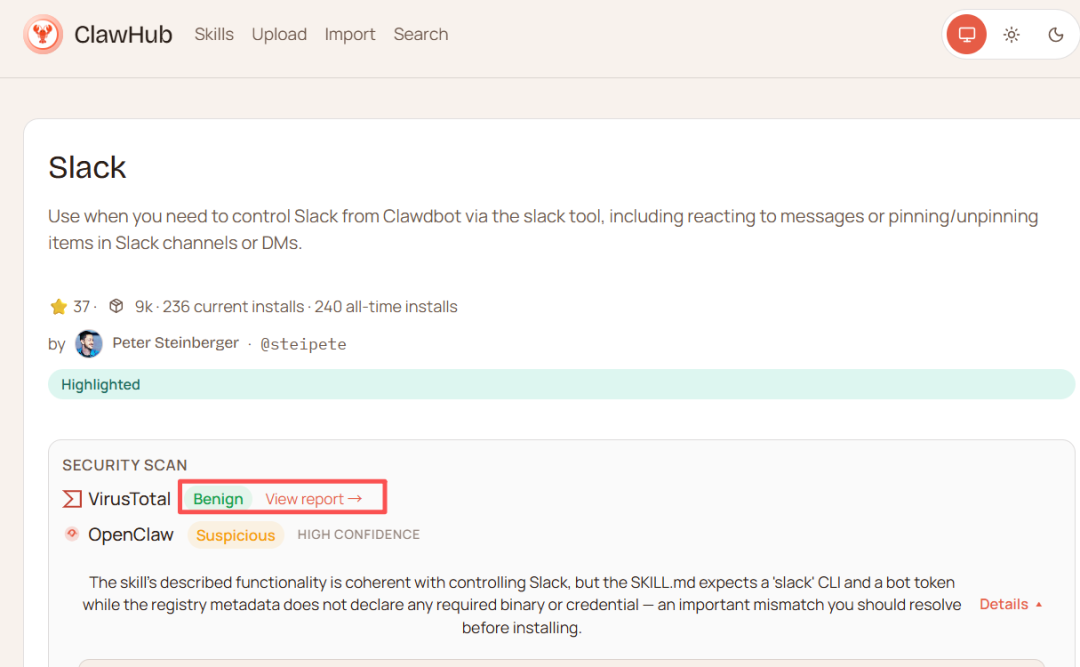

先用 ClawHub 的内置安全检测。

决定使用前务必查看扫描结果中的 Warning 并逐条理解风险。

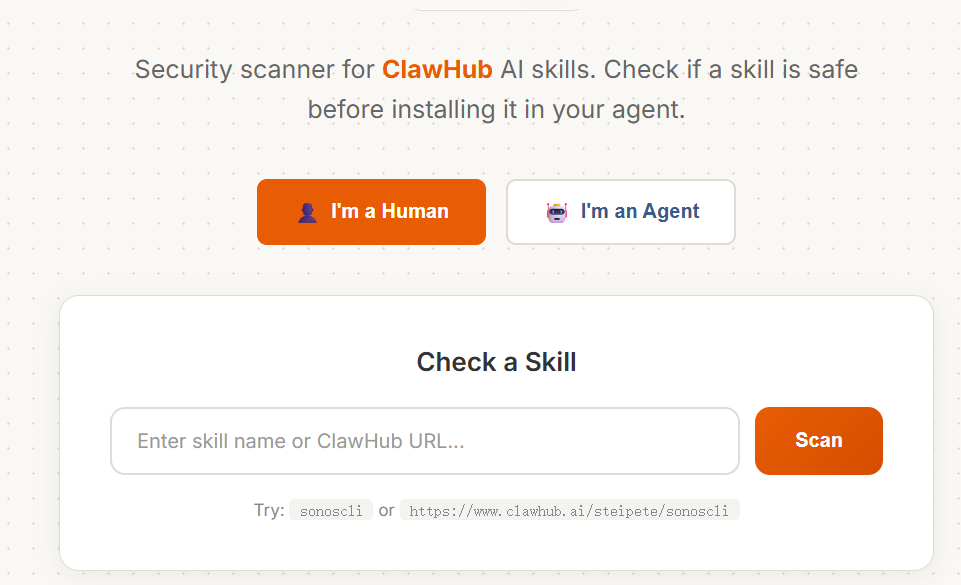

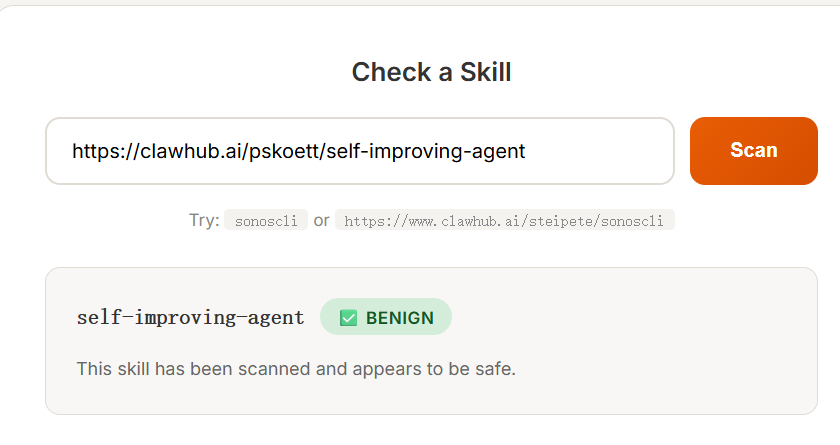

使用第三方工具核查:https://clawdex.koi.security/

输入 Skills 名称或链接进行审查

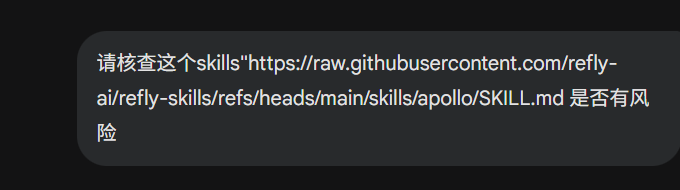

用 AI 再做一次静态审计。安装来源不仅是 ClawHub,也常见于 GitHub。

建议用 Gemini 3 或 Claude 对代码与依赖进行扫描评估。

02 机器人聊天权限:正确设置 dmPolicy

OpenClaw 通常具备文件操作、执行系统脚本等高权限。

一旦配置不当,任何能搜到你的机器人账号的人都有可能远程控制你的电脑。

因此要特别重视 dmPolicy(Direct Message Policy)。

查看当前策略:

openclaw config get channels

配置位置:openclaw.json 的 channels 模块(针对飞书、Telegram 等 IM 渠道)。

dmPolicy 可选值说明:

pairing(默认):陌生人发来消息时不会执行指令,而是生成一个临时配对码。只有在控制台或主账号确认后,对方才能与 Agent 交互。allowlist:白名单模式,安全性最高。仅allowFrom列表中的用户 ID 能与 Agent 交互,其他人连配对机会都没有。示例:

"feishu": {

"dmPolicy": "allowlist",

"allowFrom": ["+861380000", "user_7a3f91bc"]

}

open:开放模式,风险极高,等于“裸奔”。任何私聊消息都会被当作合法指令处理,切勿使用。confirming:人工审核模式。Agent 会对陌生人消息生成“建议回复”,但不直接发送,需要管理员审核。disabled:禁用私聊,Agent 仅在群组中被 @ 时响应。

03 修改启动端口,避免默认暴露

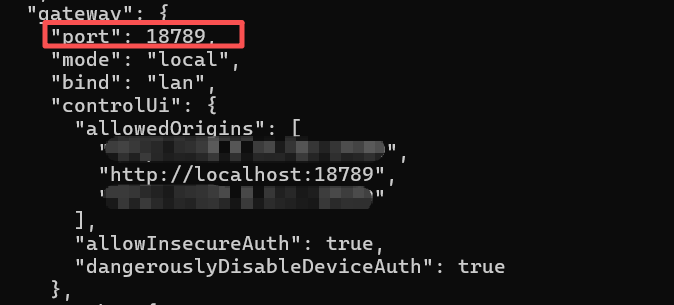

OpenClaw 默认绑定 IP 为 127.0.0.1,端口 18789,配置在 openclaw.json 的 gateway 中。

- 如果绑定的是

127.0.0.1(未将bind设为lan),风险相对可控。 - 如果绑定为本地公网 IP 或对外暴露,请务必修改默认端口,避免被全网针对性扫描与爆破。

修改后重启 OpenClaw 生效。

04 启用沙箱并设置文件访问白名单

OpenClaw 的 Agent 默认继承当前系统用户权限。为防止恶意 Skill 遍历或窃取文件,必须限制其文件系统访问范围与权限。

在 openclaw.json 中添加:

{

"sandbox": {

"enabled": true,

"fs": {

"policy": "allowlist",

"allowRead": [

"./data",

"./tmp"

],

"allowWrite": [

"./data/outputs",

"./tmp"

],

"blockSensitive": true

}

}

}

policy: "allowlist":从“默认全开”切换为“仅允许名单内路径”。allowRead:仅能读取这些目录及其子目录。allowWrite:仅能在这些目录写入。blockSensitive:开启后即使白名单误加了.ssh、.aws、.env等敏感路径,也会强制拦截。

也可以为 OpenClaw 新建一个受限本地用户并收紧系统层权限,但对大多数人来说直接在配置中启用沙箱更高效。

05 使用 Docker 部署,优先隔离

用 Docker 安装 OpenClaw 是目前最推荐也相对安全的方式。容器化可以把 Agent 的执行环境与宿主机隔离,减少误删文件或泄露宿主机信息的风险。

注意:上手门槛略高、权限受限更多,但换来的安全收益可观。

步骤一:创建持久化目录

mkdir -p openclaw/config openclaw/data openclaw/logs

cd openclaw

步骤二:编写 docker-compose.yml

services:

openclaw:

image: openclaw/core:latest # 使用官方镜像

container_name: openclaw_agent

restart: unless-stopped

ports:

- "127.0.0.1:8080:8080" # 仅允许本地访问 Web 控制台

volumes:

- ./config:/app/config # 配置文件挂载

- ./data:/app/data # 记忆与数据库挂载

- ./logs:/app/logs # 日志挂载

environment:

- OPENCLAW_API_KEY=your_llm_api_key_here # 你的 API 密钥

- OPENCLAW_ENV=production

- TZ=Asia/Shanghai

networks:

- openclaw-net

security_opt:

- no-new-privileges:true # 防止容器获取宿主机 Root 权限

networks:

openclaw-net:

driver: bridge

步骤三:在 ./config 目录创建基础配置文件 openclaw.json。

步骤四:启动

docker-compose up -d

写在最后

OpenClaw 的可玩性与效率都很高,但安全策略必须同步跟上。否则一旦失守,各种 API Key、账号、密码都有可能被泄露。

本文的 5 条配置是最基础的安全底线,做好它们,已经能挡住大多数常见攻击。

最后再强调一遍:第一条最重要——不要随意安装 Skills,上线前请务必扫描与审计。

如果觉得这篇内容对你有帮助,请一键三连并转发给需要的朋友。