你的用户名,可能比你想的更"暴露"

大多数人注册网络账号时,习惯用同一组用户名和密码组合。久而久之,你在不同平台上的数字痕迹会相互关联——Twitter 上的 ID 可能和 Reddit、GitHub、Instagram 上的是同一个。如果有人拿这个用户名做一次系统性检索,拼出来的数字画像往往比你自己记得的还要完整。

今天介绍的 Maigret 就是这样一个工具:它能把这件事做到极致。

项目概况

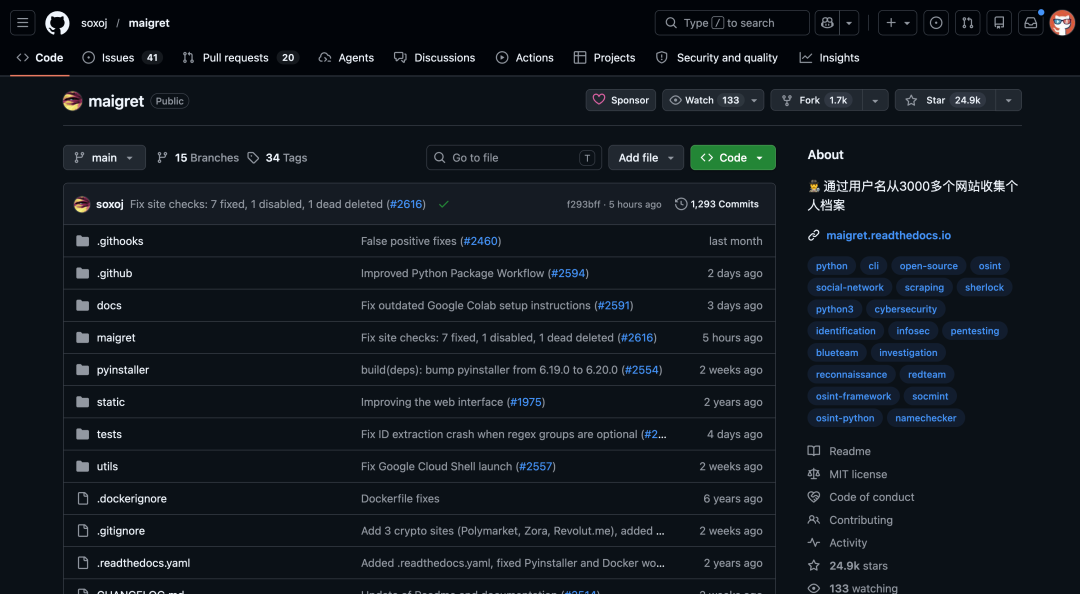

Maigret 目前已在 GitHub 上获得 2.4 万 Star,是开源情报(OSINT)领域最活跃的项目之一。它的名字来源于比利时作家乔治·西默农笔下的经典侦探角色——Inspector Maigret(梅格雷探长),光看命名就知道它的定位了。

它能做什么

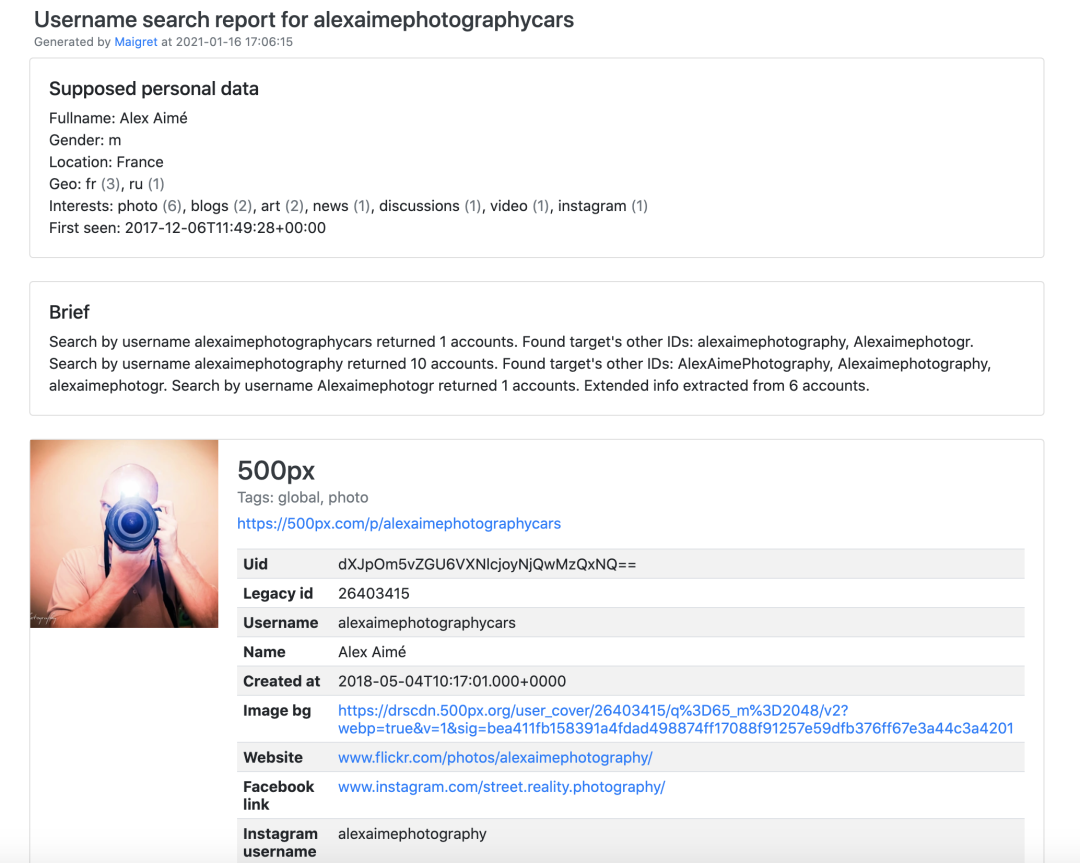

Maigret 的核心功能很简单:输入一个用户名,它会去 3000 多个网站上检查该用户名是否被注册过,并将所有发现的公开信息汇总成一份完整的报告。

不需要 API Key,不需要注册任何服务,装上就能跑。

正因为能力可靠,Maigret 已被多个专业 OSINT 平台采用为底层引擎,包括 Social Links、Crimewall 和 UserSearch。能被安全调查机构选中做商业化集成,本身就是一个能力背书。

3000+ 站点覆盖与递归搜索

Maigret 默认扫描全球访问量排名前 500 的网站,如果加上 -a 参数,可以扩展到全量 3000+ 个站点。

更值得留意的是它的递归搜索机制。

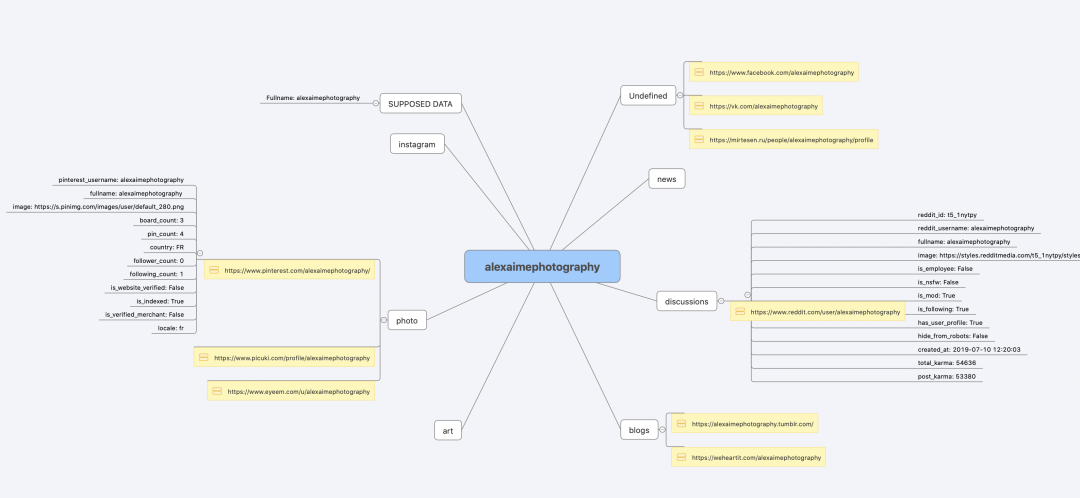

它不是简单地在每个站点上做一次用户名匹配就结束——当在某个平台上发现了新的关联 ID 或变体用户名时,Maigret 会自动把这些新线索加入搜索队列,继续往下挖。一条线索可以像滚雪球一样扩展出整个账号关系网。

此外,站点数据库支持按标签筛选,比如只搜索特定国家/地区的平台,或只搜索某一类服务(社交媒体、论坛、开发平台等),让搜索更有针对性。

AI 智能分析模式

2026 年 4 月,Maigret 新增了一项重要功能:接入 LLM 对原始搜索结果进行智能分析。

以往的 OSINT 工具只是机械地列出"在 XX 网站上找到了该用户名",而 AI 模式会对这些结果做进一步解读,帮你梳理出有价值的关联信息——比如多个账号之间的时间线关系、可能的身份线索等。

报告输出方面,Maigret 支持多种格式:

- HTML / PDF — 适合阅读和分享

- JSON / CSV — 适合程序化处理

- XMind — 思维导图格式

- D3 交互式图谱 — 直接在浏览器中可视化浏览账号关系

Web 界面

如果你不喜欢命令行,Maigret 也提供了 Web 界面,操作体验友好很多。

站点数据库每 24 小时自动从 GitHub 拉取更新,离线状态下会回退到内置数据库,不会因为个别站点失效而影响整体运行。

安装与使用

方式一:pip 安装(最简单)

pip install maigret

maigret 要搜索的用户名

方式二:Docker 启动 Web 界面

docker run -p 5000:5000 soxoj/maigret:web

浏览器打开 http://localhost:5000 即可使用。

方式三:Telegram 机器人

直接在 Telegram 中搜索 Maigret 机器人,无需安装任何软件即可使用。

方式四:Python 库集成

如果你有自己的项目需要集成这个能力,Maigret 可以作为 Python 库直接 import。它的 CLI 本质上是对异步函数的薄封装,嵌入到任何工作流中都很方便。

写在最后

Maigret 在项目文档中明确标注了仅供教育与合法用途。使用这类工具时,请务必遵守所在地区的法律法规。

在数字痕迹无处不在的今天,了解自己的信息暴露面,某种程度上也是一种自我保护——知道自己暴露了什么,才能知道该保护什么。