作为一名产品经理,我最近在探索如何更高效地部署和管理AI工具。

在这个过程中,我发现一个有趣的现象:很多开源项目的安装教程要么过于复杂,要么缺乏实操指导。

这次我想分享一个不同的思路——利用AI命令行工具来简化Linux部署流程,以OpenClaw远程VPS安装为例。

在开始之前,我需要澄清一个误区:OpenClaw的安装难度,本质上源于对Linux操作的陌生,而非工具本身的复杂性。

网络上流传的"安装困难"和"安全隐患",在掌握基础流程后,多数是可控的。

关键是改变学习方式:不必死记硬背所有命令,而是理解流程逻辑,让AI成为执行层的助手。

工具选择与准备

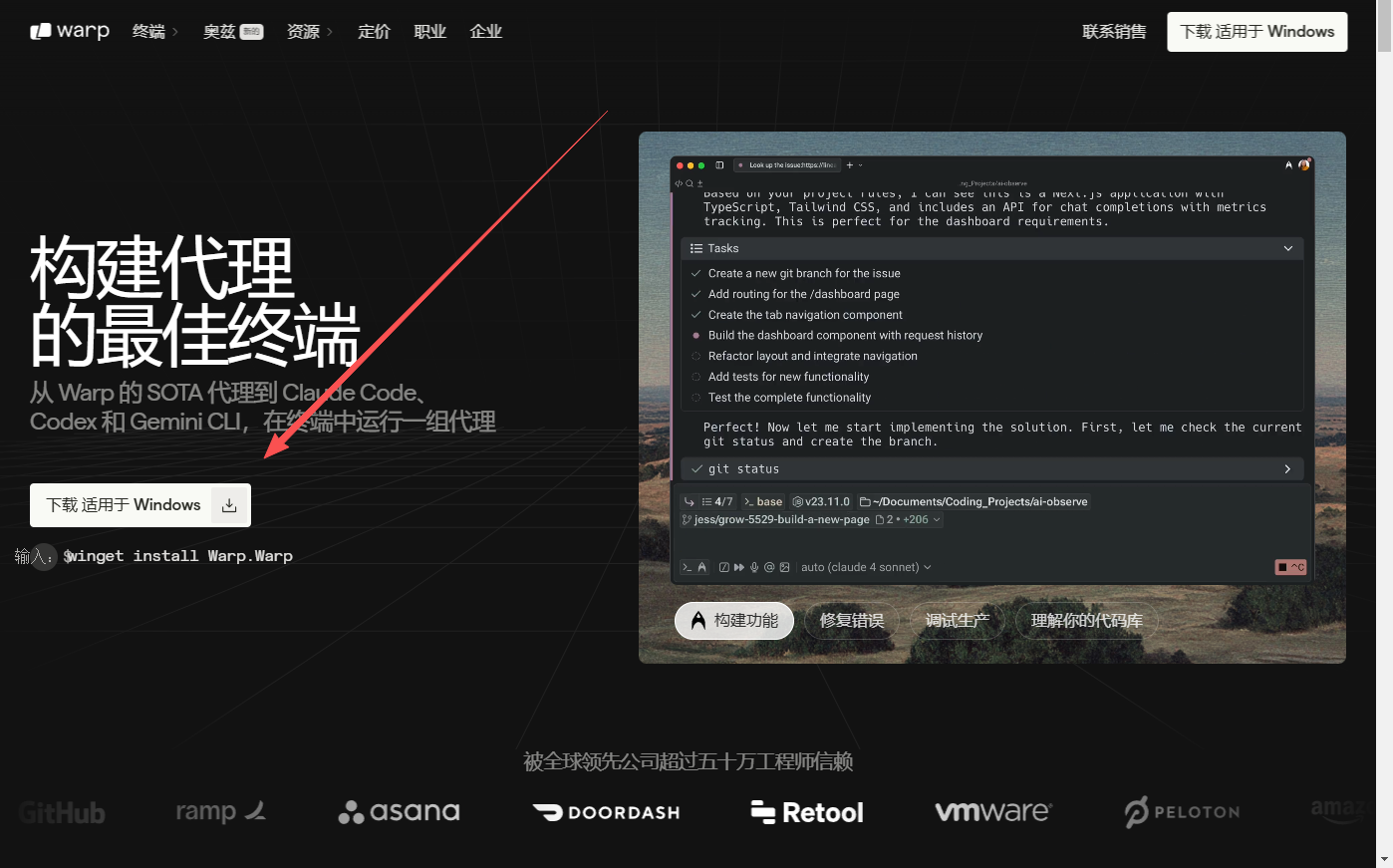

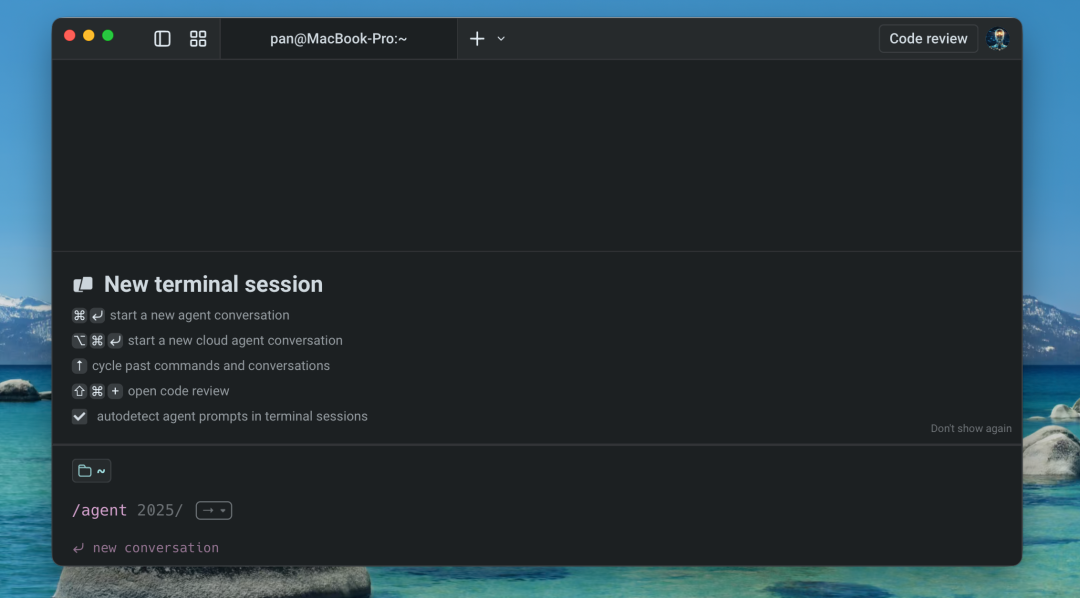

本次我用的AI工具是Warp:一个集远程连接、命令行执行、AI客户端于一身的工具。

相比传统的SSH工具,Warp的优势在于:

- 原生支持AI交互,可以将完整的上下文传递给AI模型

- 操作友好,自动化程度高,同时保留必要的人工确认环节

- 国内用户可直接访问海外顶级模型

- Warp官方地址:https://app.warp.dev/

第一步:VPS环境搭建

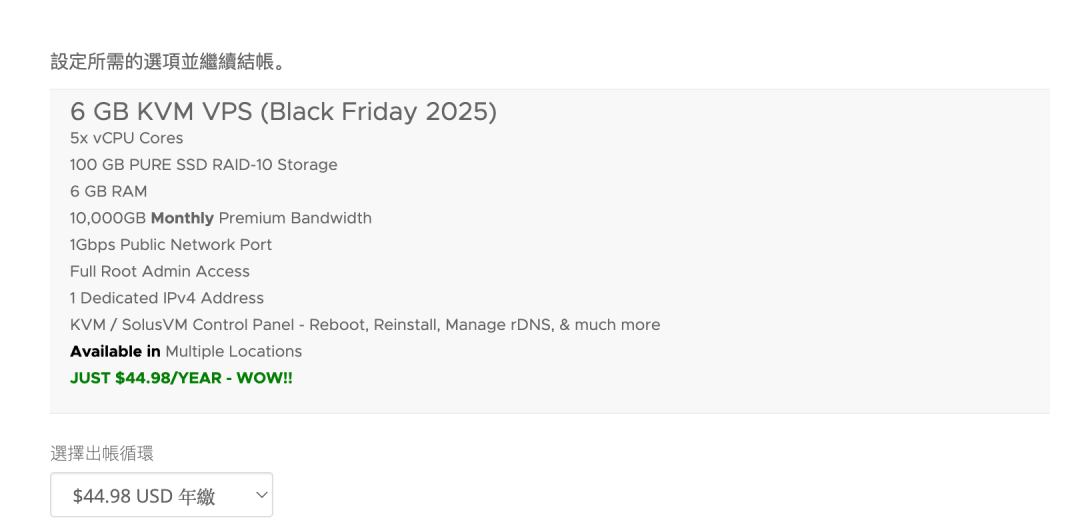

选择和配置VPS主机

选择国外主机的最大好处就是可以顺畅地访问 GitHub 以及后续的资源包

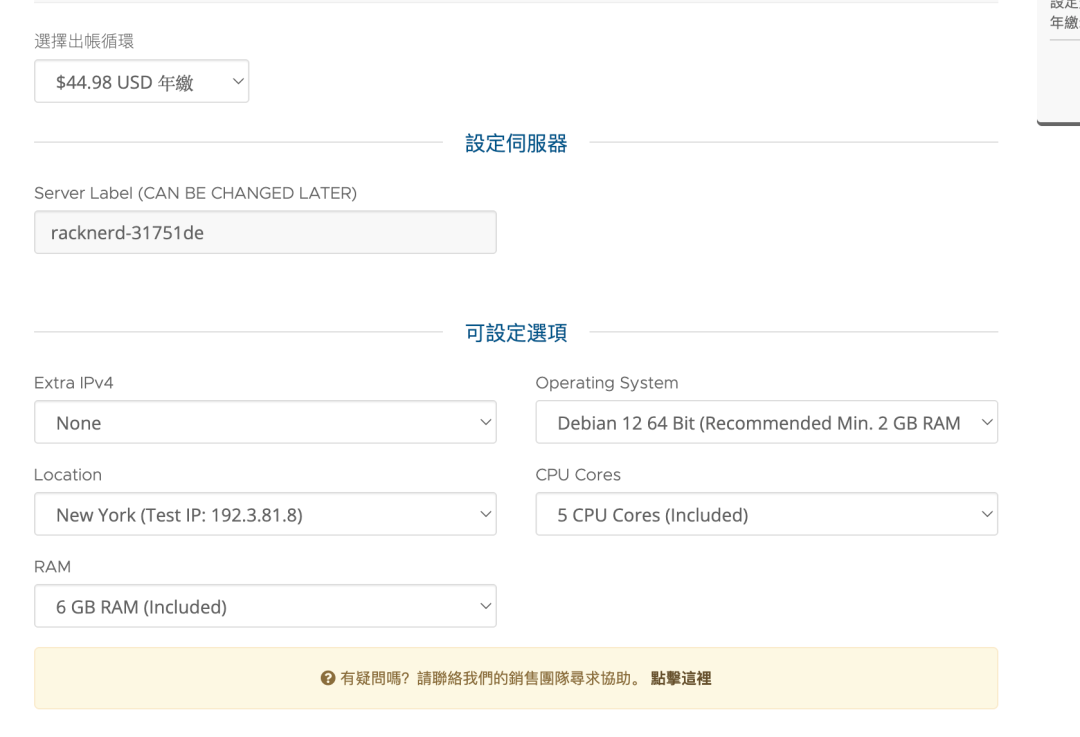

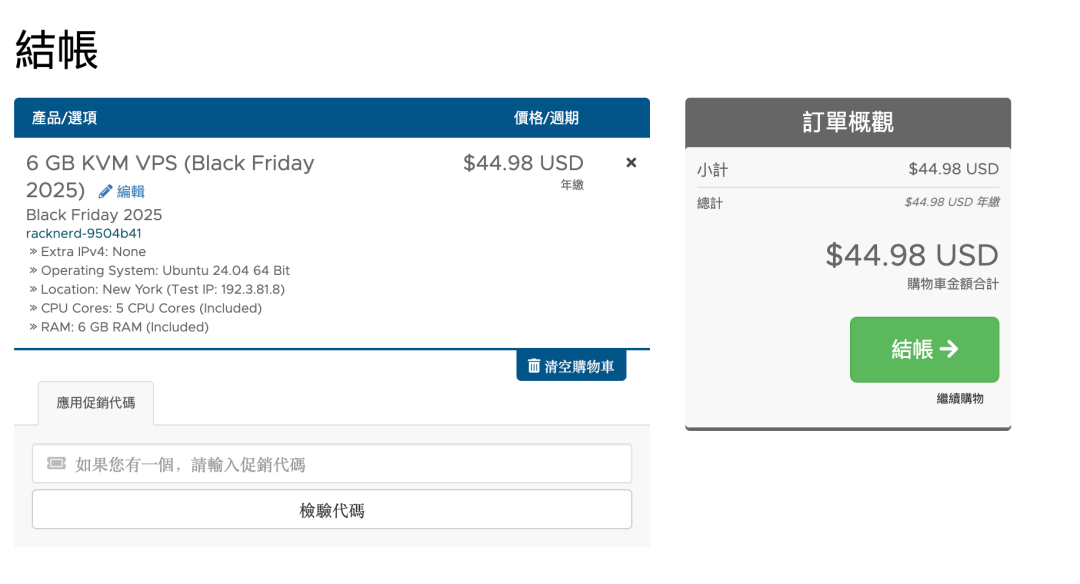

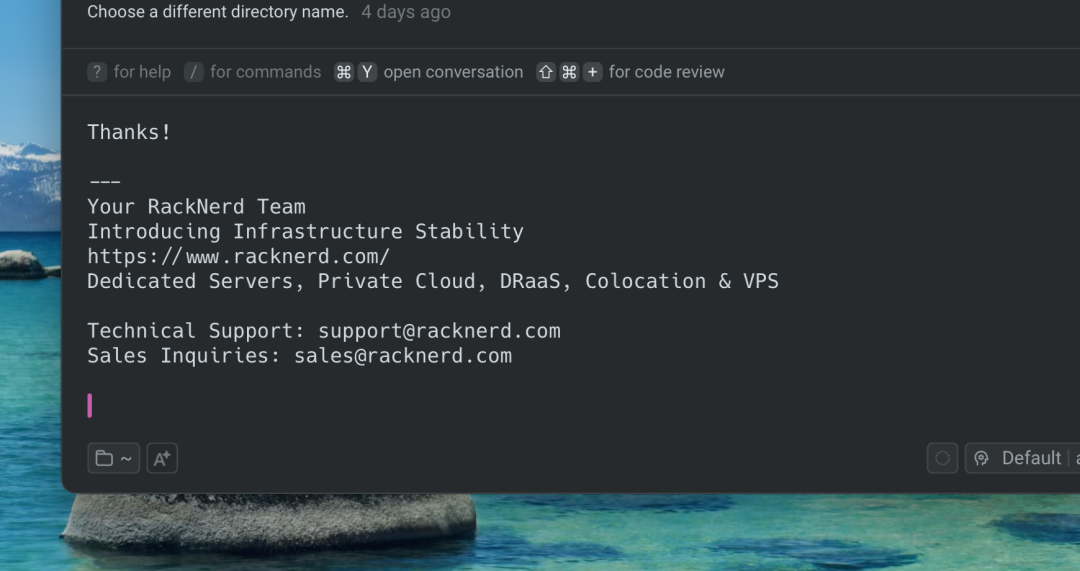

推荐这个RackNerd的VPS(5 CPU 6 GB )

RackNerdl黑五活动地址:https://my.racknerd.com/cart.php?a=confproduct&i=0

配置建议:

操作系统选择Debian 12(轻量、稳定、新手友好)

使用默认系统配置,如需扩展再按需调整

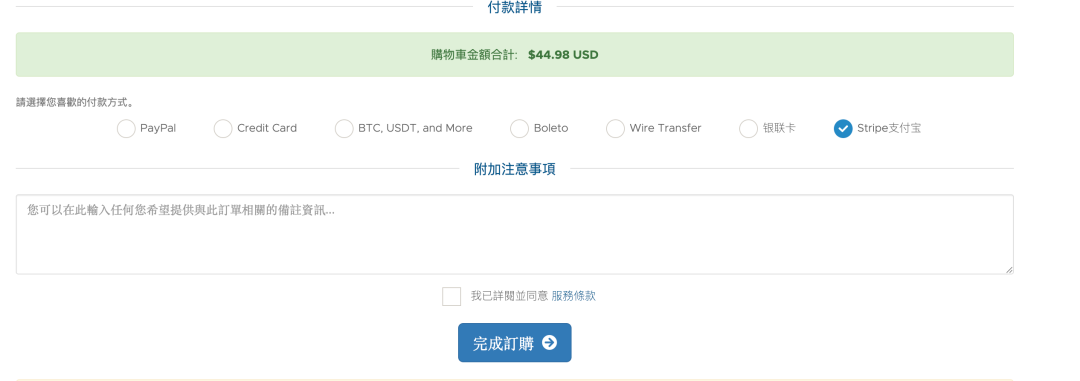

支持支付宝和银联卡直接支付

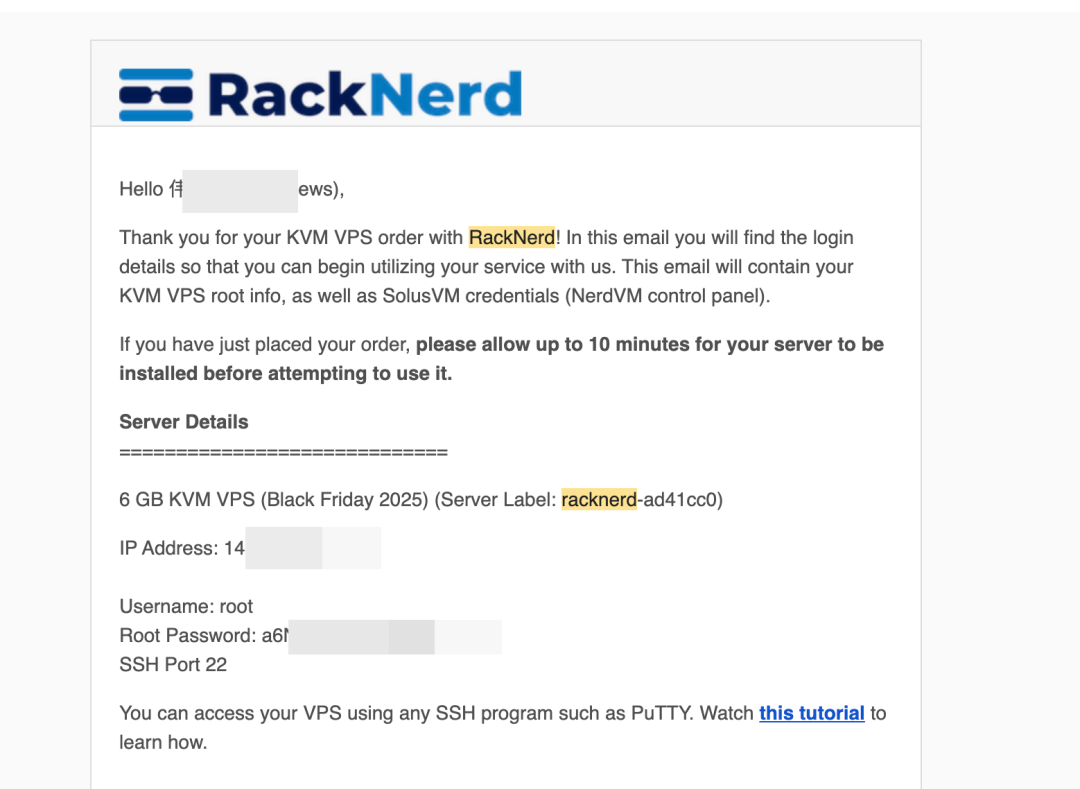

完成支付后3-5分钟内,登录凭证将发送到注册邮箱

通过Warp远程登录

操作步骤:

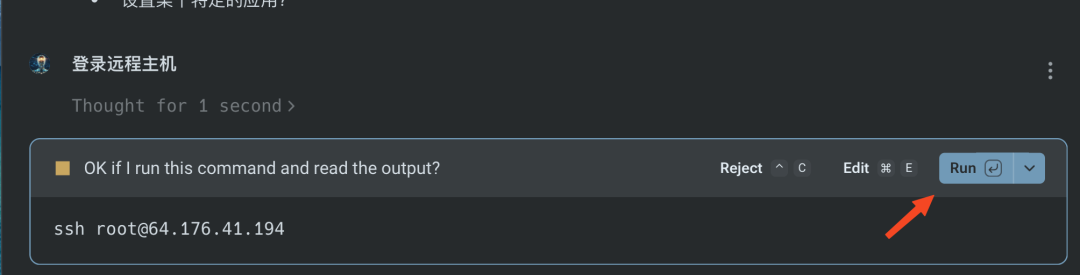

打开Warp,输入命令 /agent 切换至AI模式

将邮件中的主机登录信息(IP、用户名、密码等)完整复制到对话框

直接要求Warp协助登录(无需自己手动输入复杂命令)

Warp会自动处理密码输入并建立连接

登录成功后,所有后续操作都可通过AI指令驱动完成

建议:关闭Warp的全自动运行模式,改为每次操作前手动点击RUN确认,这样可以更好地理解每一步的作用。

第二步:Linux初始化与安全加固

这是官方教程通常忽视的部分。我的实践顺序是:先完成基础初始化和安全配置,再进行OpenClaw安装。这样做的好处是从一开始就建立良好的安全习惯。

系统更新

apt update && apt upgrade -y创建普通用户并禁用Root直接登录

# 创建新用户

adduser deploy

# 将新用户加入sudo组(获取管理权限)

usermod -aG sudo deploy

# 切换到新用户进行验证

su - deploy

sudo whoami # 应返回 root设计理由:最小权限原则是系统安全的基础。日常操作使用普通用户deploy,仅在必要时通过sudo获得root权限,可以有效降低误操作风险。

配置SSH密钥登录

在本地机器上生成密钥:

ssh-keygen -t ed25519 -C "your@email.com"

# 上传公钥到服务器

ssh-copy-id deploy@your-server-ip在服务器上加固SSH配置:

编辑 /etc/ssh/sshd_config 文件,修改以下参数:

# 禁止root用户直接登录

PermitRootLogin no

# 禁止密码登录(确认密钥已成功配置后再启用此项)

PasswordAuthentication no

# 修改默认SSH端口(可选,可减少自动扫描攻击)

Port 2222

# 限制允许登录的用户

AllowUsers deploy重启SSH服务生效:

sudo systemctl restart ssh第三步:Node.js与OpenClaw安装

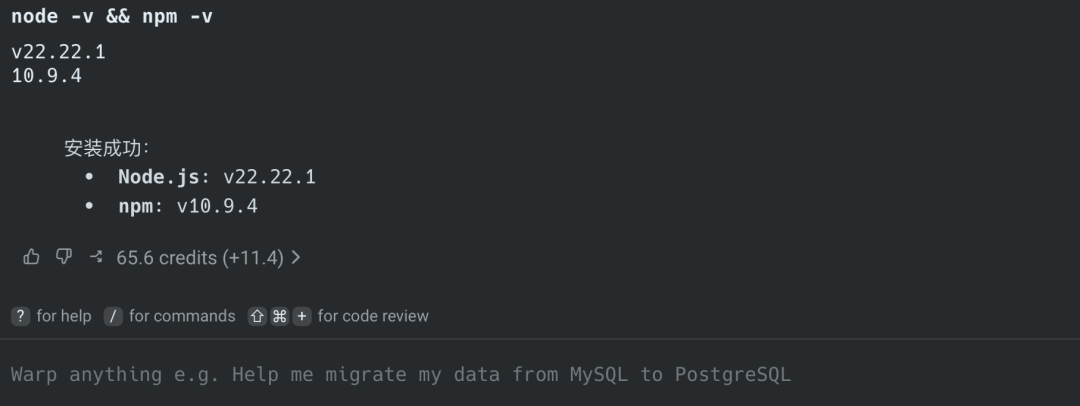

安装Node.js 22

# 添加NodeSource官方仓库

curl -fsSL https://deb.nodesource.com/setup_22.x | sudo -E bash -

# 安装Node.js

sudo apt install -y nodejs

# 验证版本(应显示 v22.x.x)

node --version

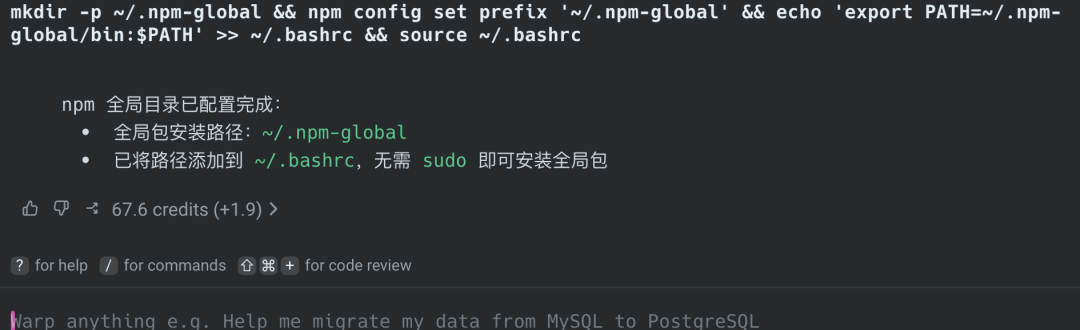

配置npm全局目录

避免使用root用户安装全局npm包,这是防止权限问题的关键:

mkdir -p ~/.npm-global

npm config set prefix '~/.npm-global'

echo 'export PATH=~/.npm-global/bin:$PATH' >> ~/.bashrc

source ~/.bashrc

安装OpenClaw

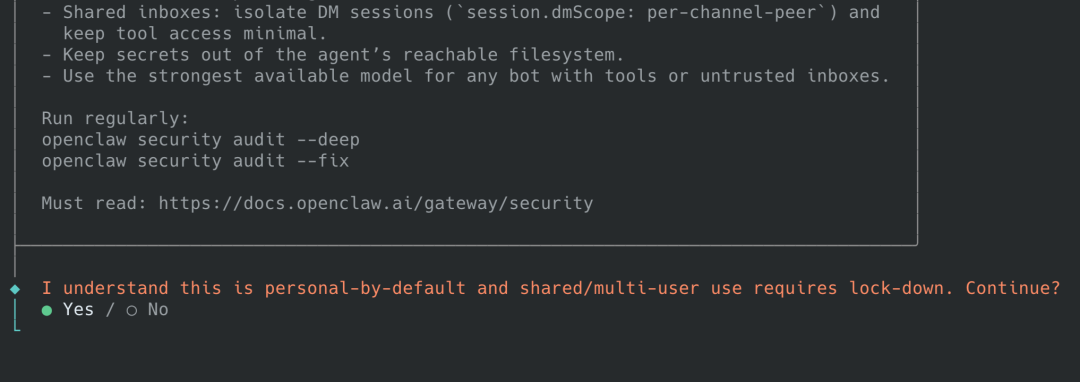

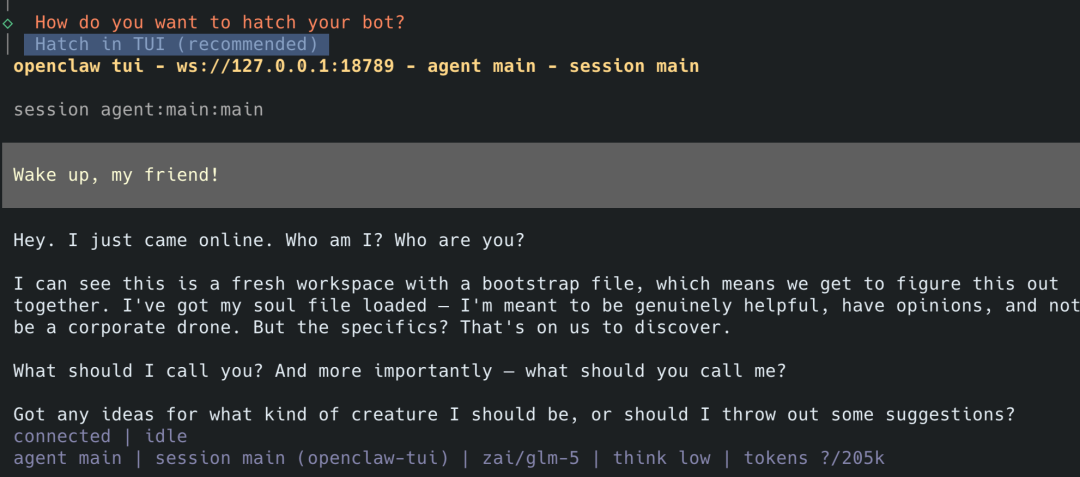

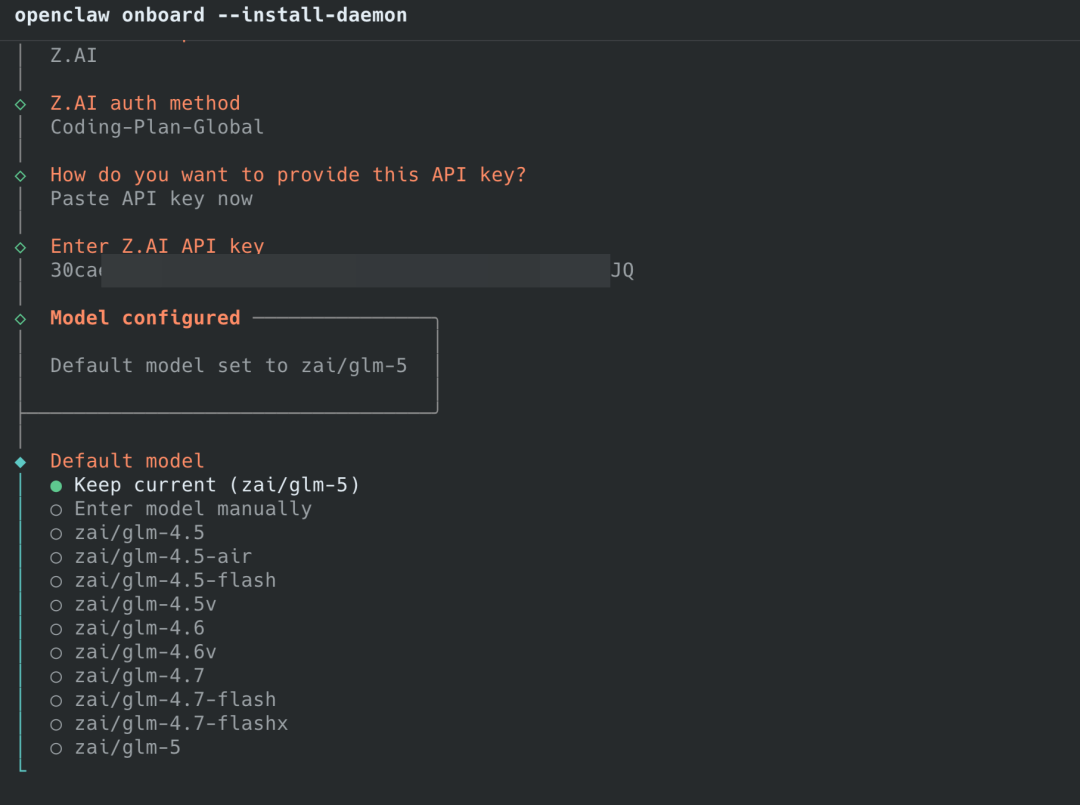

npm install -g openclaw@latest第四步:OpenClaw初始化配置

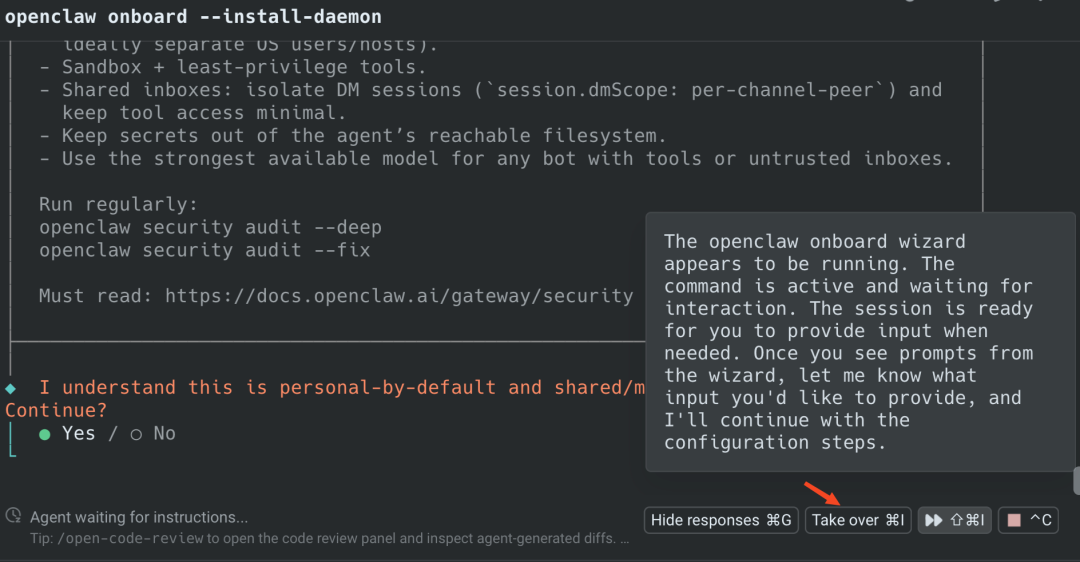

安装完成后,运行引导程序进行配置:

openclaw onboard --install-daemon

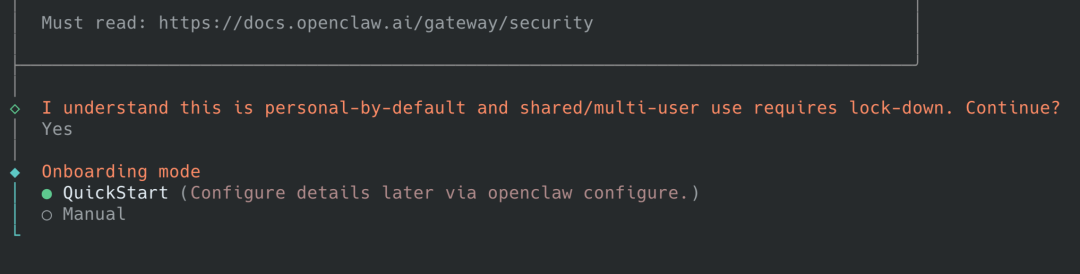

引导程序会依次要求你进行以下选择:

选择启动模式,选择QuickStart快速启动

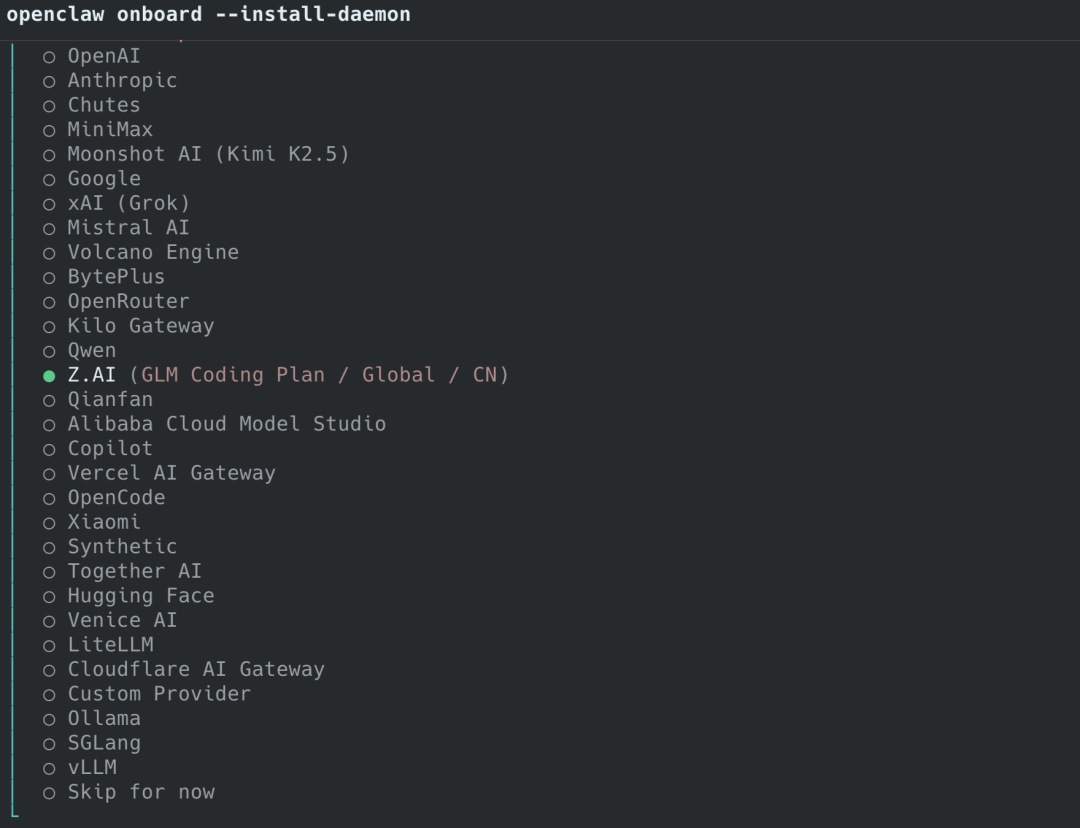

模型提供商

推荐选择Z.AI或其他支持的提供商,填入对应API密钥

选择具体模型,根据提供商的可用模型列表选择

客户端、服务搜索、Skills安装,初次配置可全部跳过(这些配置可后续通过ClawHub添加)

关键建议:不要在初始化时堆砌所有可选功能。

OpenClaw的生态设计支持模块化安装,后续可通过ClawHub按需添加技能和集成。

初期保持精简配置,更有利于理解系统运行逻辑。

第五步:系统安全加固进阶

安装防暴力破解防护(Fail2ban)

sudo apt install fail2ban -y

# 创建本地配置文件

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo vim /etc/fail2ban/jail.local关键配置参数:

[sshd]

enabled = true

port = 22 # 与你修改后的SSH端口保持一致

maxretry = 5 # 失败登录5次后触发封禁

bantime = 3600 # 封禁时长为1小时

findtime = 600 # 检测时间窗口为10分钟启用并验证:

sudo systemctl enable fail2ban

sudo systemctl start fail2ban

# 查看当前封禁状态

sudo fail2ban-client status sshd启用自动安全更新

sudo apt install unattended-upgrades -y

sudo dpkg-reconfigure --priority=low unattended-upgrades这会确保系统在后台自动应用安全补丁,无需手动干预。

系统时区配置

# 设置时区为Asia/Shanghai

sudo timedatectl set-timezone Asia/Shanghai

# 确认NTP时间同步状态

timedatectl status第六步:公网访问配置

OpenClaw默认仅绑定本地回环地址(127.0.0.1:18789),公网无法直接访问。

实现公网访问的传统方式需要配置SSL证书、DNS解析等,步骤繁琐。

本次采用Cloudflared隧道方案——利用Cloudflare提供的穿透服务和自动HTTPS。

安装Cloudflared

wget -q https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64.deb

dpkg -i cloudflared-linux-amd64.deb创建临时隧道

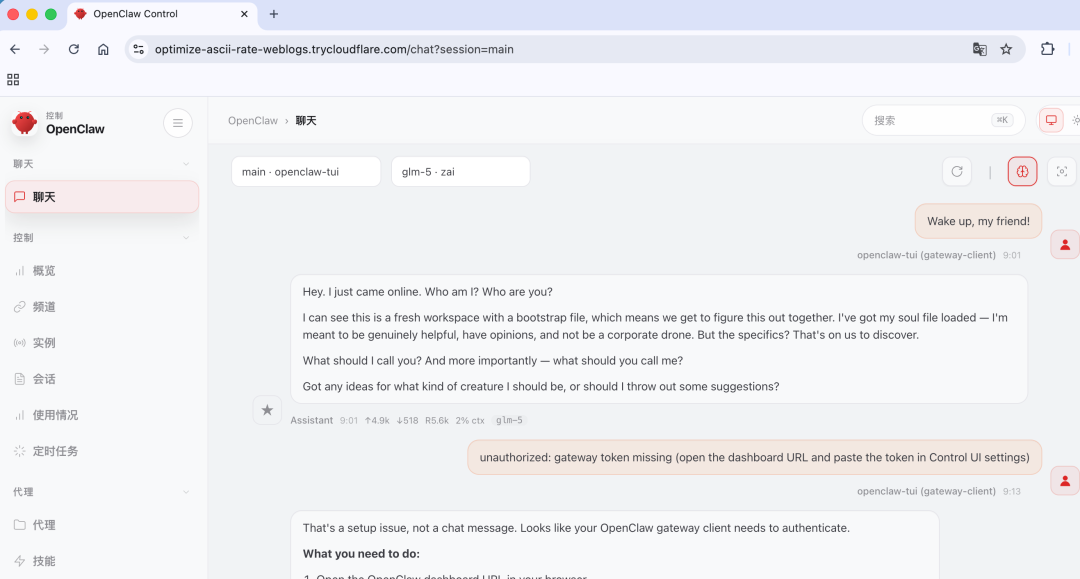

cloudflared tunnel --url http://localhost:18789命令执行后,Cloudflared会输出一个可公网访问的HTTPS地址,类似:

https://optimize-ascii-rate-weblogs.trycloudflare.com处理网关连接错误

首次访问该地址可能看到如下错误提示:

WebSocket URL: wss://optimize-ascii-rate-weblogs.trycloudflare.com

网关令牌: ••••••••••••••••••••••••••••••••••••••••••••••••

密码 (不存储)

错误: pairing required解决方法:将这些信息复制到Warp的AI对话框,让其自动执行配置命令。或手动执行:

openclaw config set gateway.url wss://optimize-ascii-rate-weblogs.trycloudflare.com

openclaw config set gateway.token 7e5a46cce40f6371487aae7dd854ad5e3e553c33e7a26386(注:token请替换为实际输出的值)

配置完成后重新访问,即可进入OpenClaw的Web界面进行对话测试。

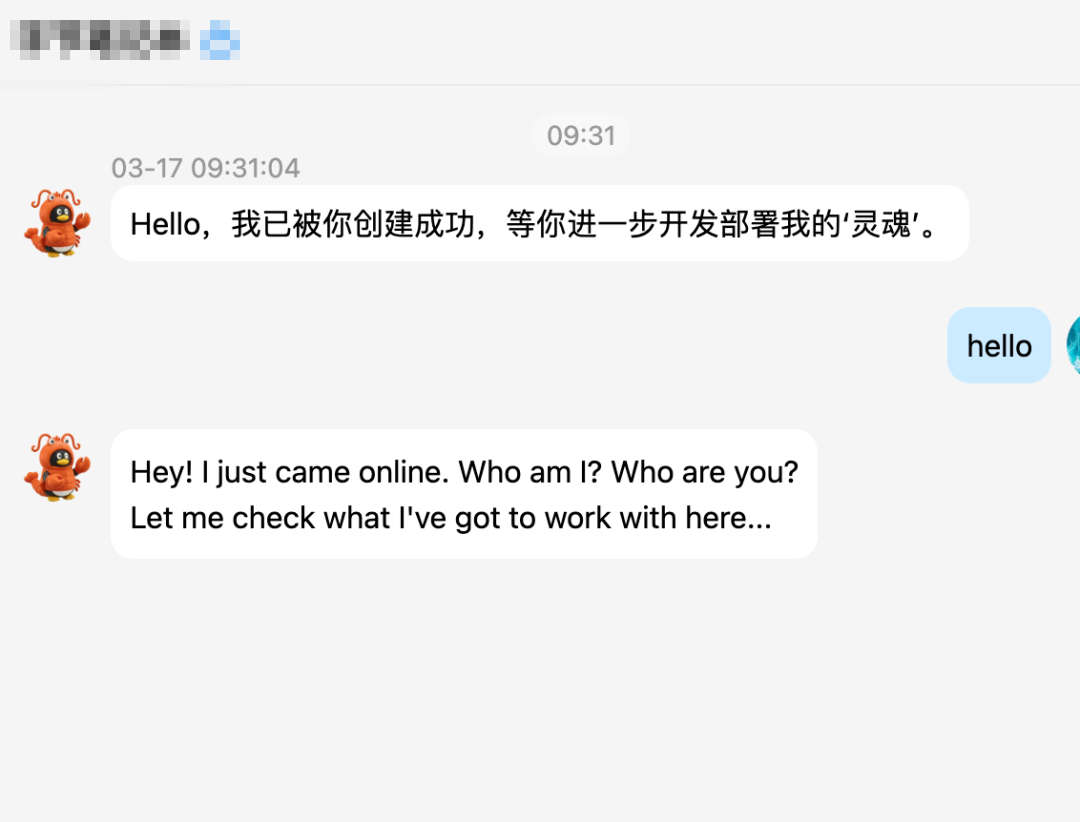

第七步:QQ客户端集成

OpenClaw支持多种客户端接入。

以QQ为例,这是目前配置最简单的集成方案。

QQ机器人注册步骤

第一步:开发者账号注册

- 访问 QQ开放平台

- 使用手机QQ扫码登录即可完成注册

- 如果账号未实名认证,需先完成实名流程

第二步:创建机器人

- 点击"创建机器人"按钮

- 设置机器人的名称和头像

- 系统会自动生成,无需编写代码

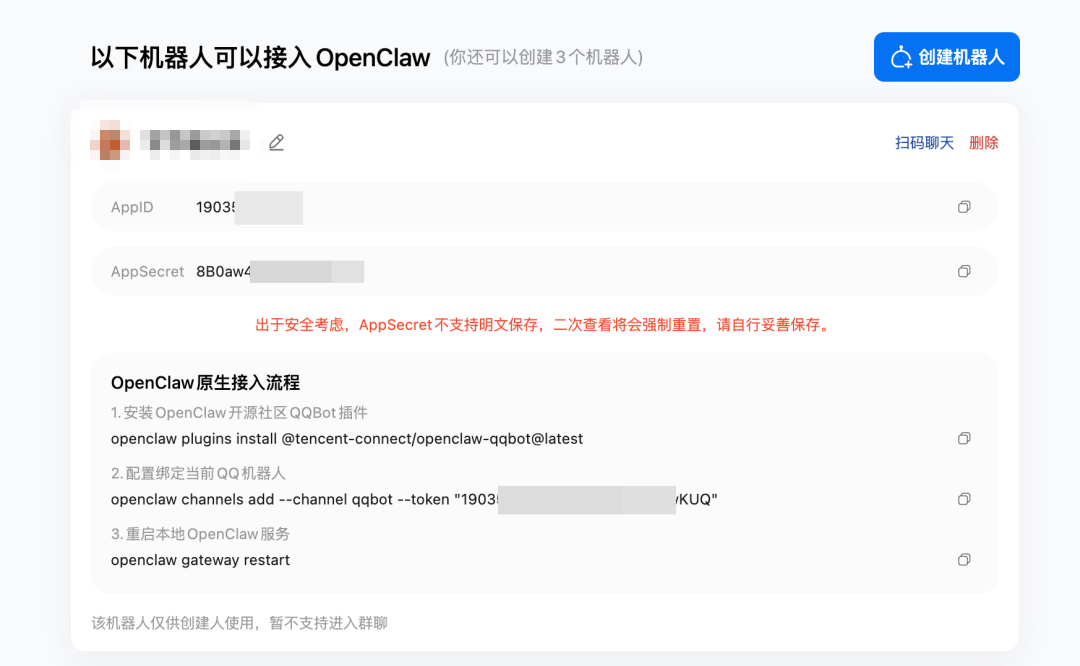

第三步:获取凭证并配置

- 进入开发管理页面,复制AppID和AppSecret

- QQ开放平台会提供3条预设指令示例

- 将这些配置信息复制到Warp,由AI自动完成集成安装

第八步:OpenClaw卸载流程

如需完全卸载OpenClaw,按以下步骤执行:

卸载OpenClaw CLI和相关服务

# 卸载CLI工具

npm uninstall -g openclaw

# 删除用户数据目录

rm -rf ~/.openclaw

# 停止并移除systemd用户服务

systemctl --user stop openclaw

systemctl --user disable openclaw

rm -f ~/.config/systemd/user/openclaw.service

systemctl --user daemon-reload验证清理完全

# 确认CLI已移除(无输出表示成功)

which openclaw

# 确认端口未被监听(无输出表示成功)

ss -tlnp | grep 18789

# 确认服务已移除(应提示"not found")

systemctl --user status openclaw总结与反思

完成这个实践后,我的核心认知是:AI时代的工具部署不应该停留在传统的教程复制阶段,而应该转向"AI驱动的交互式部署"。

具体表现在:

- 效率维度:从人工逐行输入命令,到将完整上下文交由AI理解和执行,时间成本降低70%+

- 学习维度:不需要事先掌握所有命令细节,通过AI的实时解释,可以在操作中逐步理解Linux原理

- 可靠性维度:Warp内置的人工确认机制,避免了自动化部署中"一键崩坏"的风险

- 灵活性维度:OpenClaw的模块化设计,支持初期精简配置,后续按需扩展,而非一次性堆砌所有功能

作为产品经理,我认为这个方案的价值不仅在于简化了OpenClaw的部署,更重要的是它展示了一个新的范式转变——当AI能够理解和执行复杂的系统操作时,开发者和运维人员的角色会从"命令执行者"逐步演变为"决策者"和"监督者"。这对整个行业的工具设计和用户教育都有启示意义。

如果你也在探索类似的部署场景,这套思路和工具组合值得一试。